卡巴斯基遭APT攻击长达数月未察觉

Duqu2.0是现今为止最为庞大的蠕虫,广泛应用于各种APT攻击变乱中。环球知名网络安全公司——卡巴斯基实行室经常会表露各机构遭APT攻击,但是这次却亲身感受了下,且被攻击长达数月未察觉。

百科:Duqu

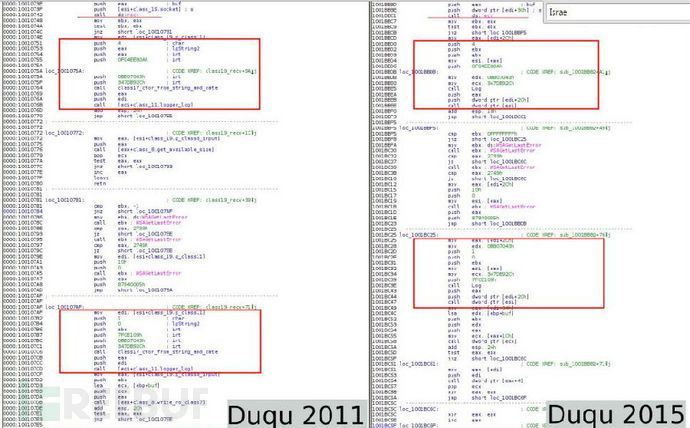

Duqu最早出如今2011年9月,是继Stuxnet蠕虫后最为恶性的一种可盗取信息的蠕虫,大多数Duqu出如今工控系统中。它是一十分庞大的 恶意步伐,利用了少量的0day毛病和恶意软件。安全研究员发现Duqu2.0的目的重要是早先P5+1的伊朗核武器谈判和IT安全公司,固然还不止这 些,东方国度、亚洲国度、中东国度也在他们的攻击范畴之内。

据卡巴斯基实行室的研究员人员的调查发现Duqu2.0利用的0day重要有以下3种:

·CVE-2015-2360;

·CVE-2014-4148;

·CVE-2014-6324;

卡巴斯基实行室被Duqu2.0入侵长达数月

卡巴斯基实行室在检测高级持续性攻击(APT)新技能时,偶然中发现了Duqu2.0的入侵举动,专家确定Duqu2.0应该已经在公司的网络中潜伏数月了,同时表示卡巴斯基的用户或互助伙伴的信息没有收到威胁。

这次攻击应该是以钓鱼攻击(罪过的源头)开始的,攻击者先从亚太地区一小公司职员入手的,经过钓鱼攻击层层地入侵,直至入侵卡巴斯基实行室的内网。

检测到Duqu2.0的入侵之后,卡巴斯基实行室就开始了大范围的内部审计,并且一直还在持续审计中。之以是做出了规格如此高的考核,便是由于他们也认为Duqu2.0是极端庞大的恶意步伐,稍有不慎就有可能被趁机而入了。

新型的Duqu和2011年出现的变种很像,还有一个比较有趣的征象是Duqu2.0的幕后黑手似乎只在周六的时候不工作,不信请看下面的工夫戳:

Duqu2.0不会创建任何on-desk文 件,也不会生成注册表目录,它是一种基于内存的应用步伐,因而很难检测到;另外它与控**务器通讯时所利用的系统也很庞大,它不会间接与C&C服 务器进行通讯,而是会先在网关和防火墙处安置恶意驱动,然后将全部流经内部网络的流量发送到攻击者C&C服务器上。这样一经混合,就很难被检测到 了。

为什么攻击卡巴斯基实行室?

1、可能是想盗取卡巴斯基实行室的技能信息,旨在下次发动间谍攻击的时候不被检测到;

2、可能是对卡巴斯基的调查感兴味,由于公司中有很多有价值的数据。

卡巴斯基发文回应

为了抚慰公司的客户和互助伙伴,并找回一点体面,卡巴斯基实行室创始人、执行总裁Eugene Kaspersky本人在Forbes网站上专门写了一篇文章《Why Hacking Kaspersky Lab Was A Silly Thing To Do》(为什么黑卡巴斯基的举动是愚蠢的):

“这次攻击很显着是一次国度支持的产业间谍举措,由于对手用了“极为创新和先进”的恶意软件,而其中的手法也很叫绝,并且代价奋发,必要很多工夫和人力来琢磨和开发。

这种攻击并不明智:你偷我的源代码有意义大吗?软件总是在不停进步的嘛,偷来的代码很快就会过期。这么想相识我们公司内部怎么运作和技能秘密?这里固然是有些秘密的,但是并没有什么速成宝典,一切都是我们的人艰苦努力的结果而已,要是有兴味可以多做技能交流,并且我们也一直在对外受权很多技能。”

- 文章作者: 福州军威计算机技术有限公司

军威网络是福州最专业的电脑维修公司,专业承接福州电脑维修、上门维修、IT外包、企业电脑包年维护、局域网网络布线、网吧承包等相关维修服务。

版权声明:原创作品,允许转载,转载时请务必以超链接形式标明文章原始出处 、作者信息和声明。否则将追究法律责任。

TAG:

|

评论加载中...

|

下一篇: 百度上线搜索智能化产品“小度机器人”